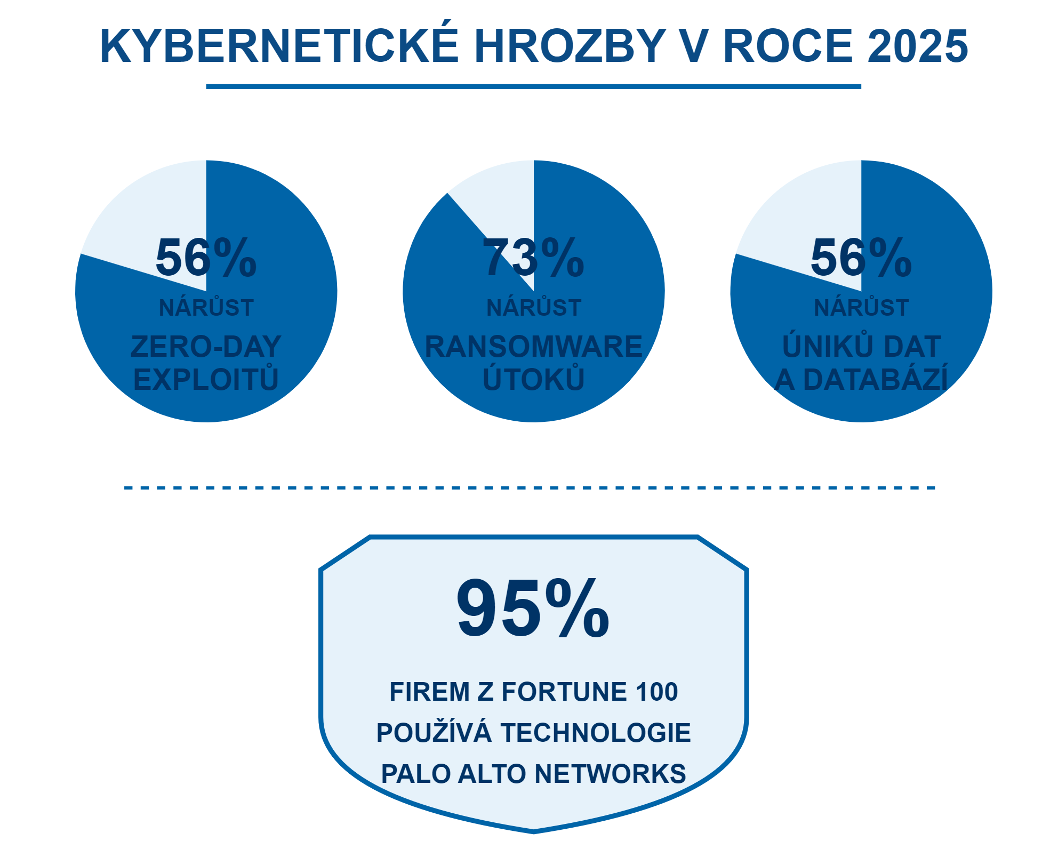

Kybernetické útoky meziročně vzrostly o více než 70 % a moderní firmy potřebují bezpečnostní řešení, které dokáže hrozby efektivně eliminovat. Není náhodou, že 95 % společností z žebříčku Fortune 100 využívá technologie Palo Alto Networks. Algotech tyto pokročilé bezpečnostní nástroje nejen implementuje, ale i aktivně používá ve vlastním cloudovém prostředí – máme tedy jedinečný vhled do jejich skutečných možností v praxi. Přečtěte si, jak pomohou i vám.

Tradiční bezpečnostní řešení již nedokáží držet krok s rostoucí sofistikovaností útoků. Firmy musí neustále přehodnocovat své bezpečnostní strategie a implementovat technologie, které proaktivně detekují a eliminují hrozby. Právě v tomto kontextu přichází Palo Alto Networks se svým inovativním přístupem ke kybernetické bezpečnosti.

Statistiky jsou neúprosné – 56% meziroční nárůst zero-day útoků, 73% nárůst ransomwarových útoků a 56% nárůst úniků dat. Tyto číselné údaje jasně ukazují, že kybernetické hrozby se rychle vyvíjejí a útočníci disponují stále sofistikovanějšími nástroji. Tradiční bezpečnostní řešení založená pouze na známých signaturách nebo základní filtraci protokolů již nejsou dostačující.

Palo Alto Networks poskytuje pokročilé technologie, které redefinují standardy v IT security:

Pro Algotech je výběr Palo Alto Networks strategickým rozhodnutím. Tyto technologie střeží vstupní bránu našeho datového centra a cloudové infrastruktury, a proto můžeme s jistotou garantovat našim zákazníkům bezpečnost na nejvyšší úrovni. Kromě teoretických znalostí máme i praktické zkušenosti s implementací a provozem těchto řešení, díky čemuž nabízíme skutečně expertní služby v oblasti kybernetické bezpečnosti.

Next-Generation Firewally (NGFW) představují evoluci v oblasti kybernetické bezpečnosti. Na rozdíl od tradičních firewallů, které pracují primárně na základě kontroly IP adres a portů, NGFW nabízí mnohem komplexnější přístup. Proč je tato technologie nezbytná pro každou moderní společnost?

Klasické firewally fungují jako základní vstupní kontrola jen na síťové úrovni – kontrolují zdrojové a cílové adresy a čísla portů. Tento přístup byl efektivní v době, kdy síťový provoz byl relativně jednoduchý. Současné kybernetické útoky jsou ale mnohem rafinovanější – často využívají legitimní porty a protokoly, schovávají škodlivý kód uvnitř běžného provozu nebo šifrované komunikace.

Firewally Palo Alto Networks NGFW provádí tzv. Deep Packet Inspection – hlubokou analýzu celého obsahu datových paketů. Dokáže tak identifikovat škodlivý kód, i když je skrytý uvnitř zdánlivě neškodné komunikace. Zásadní je zde schopnost inspekce šifrovaného provozu (SSL/TLS), jelikož přes 80 % dnešního síťového provozu se šifruje.

Moderní aplikace často používají dynamické porty nebo běží na standardních webových portech jako 80 či 443. Firewally od Palo Alto Networks identifikuje aplikace nezávisle na portu, protokolu nebo taktikách vyhýbání se detekci. To umožňuje vytvářet bezpečnostní politiky založené na aplikacích a uživatelích, nikoli pouze na technických parametrech.

NGFW od Palo Alto Networks nejenže detekuje hrozby, ale aktivně jim předchází. Systém automaticky generuje ochranu proti nově identifikovaným hrozbám a distribuuje ji v reálném čase do všech připojených zařízení. Součástí řešení jsou také nástroje pro rychlou reakci na incidenty, které minimalizují dopad případného narušení.

Bezpečnostní řešení Palo Alto Networks používáme v našem datovém centru, což nám umožňuje podělit se o praktické poznatky z reálného nasazení. Z praxe víme, že úspěšná implementace vyžaduje systematický přístup a odborné znalosti v několika důležitých oblastech.

Implementace vždy začíná důkladnou analýzou stávající infrastruktury organizace. Je nutné zmapovat všechny síťové segmenty, komunikační toky a identifikovat kritická aktiva. Bez této přípravné fáze by následná konfigurace bezpečnostních politik nebyla dostatečně účinná a mohla by omezit běžný provoz. Zkušenosti ukazují, že tato přípravná fáze často zabere 30–40 % celkového času projektu, ale její důkladné provedení výrazně usnadní následující kroky.

Po analýze následuje návrh vhodné bezpečnostní architektury a rozmístění jednotlivých komponent. Zde je nutné rozhodnout o umístění fyzických nebo virtuálních firewallů, způsobu integrace s existujícími systémy a základní konfiguraci bezpečnostních zón. Při práci s technologiemi a firewally Palo Alto Networks se v této fázi zaměřujeme především na:

Samotná instalace a nasazení probíhá ideálně postupně, kdy se jednotlivé segmenty sítě přepínají na nové řešení s minimálním dopadem na provoz. Zkušenosti z desítek implementací ukazují, že je nutné počítat s obdobím ladění, kdy se upravují bezpečnostní politiky a řeší se případné problémy s kompatibilitou. Toto období obvykle trvá 2–4 týdny, během kterých je potřeba pečlivě monitorovat síťový provoz a analyzovat případné falešné poplachy.

Technická implementace často naráží na praktické komplikace. Mezi nejčastější patří integrace se staršími systémy bez dostatečné dokumentace, správné nastavení inspekce šifrovaného provozu (který dnes tvoří až 80 % veškeré komunikace) a balancování mezi bezpečností a výkonem u aplikací citlivých na latenci.

Po správné implementaci však technologie Palo Alto Networks prokazatelně a výrazně zvyšuje bezpečnostní úroveň organizace a zároveň poskytuje detailní přehled o síťovém provozu, což umožňuje lépe optimalizovat celou IT infrastrukturu.

Současný přístup vyžaduje komplexní a mnohovrstevnatou strategii, která aktivně předchází hrozbám a minimalizuje dopady případných incidentů. Tradiční model bezpečnosti spoléhal primárně na reaktivní opatření:

V praxi to znamenalo, že organizace sice byly relativně schopné se zotavit z útoku, ale často až po tom, co došlo k významným škodám. Typickým příkladem je ransomwarový útok na Ředitelství silnic a dálnic v roce 2022, kde i přes existenci záloh došlo ke ztrátě dat v řádu desítek gigabajtů a náklady na obnovu dosáhly desítek milionů korun.

Moderní přístup s využitím technologií a firewallů jako Palo Alto Networks se zaměřuje na aktivní prevenci:

Místo pouhého porovnávání s databází známých hrozeb systém analyzuje chování uživatelů, zařízení a aplikací. Dokáže tak identifikovat anomálie, které naznačují potenciální bezpečnostní incident – například neobvyklé stahování velkého množství dat mimo pracovní dobu nebo přístup k citlivým souborům ze zahraničních IP adres.

Když systém obdrží podezřelý soubor nebo odkaz, automaticky ho spustí v izolovaném prostředí (sandboxu). Tam sleduje jeho chování a identifikuje škodlivé aktivity, aniž by došlo k ohrožení reálného systému. Technologie WildFire od Palo Alto Networks tento proces automatizuje a sdílí informace o nových hrozbách napříč celou bezpečnostní infrastrukturou.

Tradiční sítě fungovaly na principu „hradby kolem hradu“ – silná ochrana perimetru, ale minimální bezpečnostní kontroly uvnitř. Moderní přístup rozděluje síť na malé bezpečnostní zóny, mezi kterými se veškerá komunikace důsledně kontroluje. Když útočník pronikne do jedné části sítě, nemůže se volně pohybovat do ostatních segmentů. To je důležité zejména proto, že útočníci dnes využívají taktiku, kdy se s napadeným systémem důkladně seznámí a pak teprve ničivě zaútočí zevnitř systému. V auditech se pak zjišťuje, že se útočník často pohyboval v napadeném systému už měsíce před samotným útokem.

Aktivní monitoring datových toků umožňuje identifikovat a blokovat neoprávněný přenos citlivých informací mimo organizaci. Systém dokáže rozpoznat například čísla kreditních karet, rodná čísla nebo interní dokumenty, a to i když jsou skryté v jiných souborech nebo částečně pozměněné.

I v éře aktivní obrany zůstává zálohování nezbytnou součástí bezpečnostní strategie, ale přístup k němu se zásadně změnil:

Tento komplexní přístup kombinující aktivní obranu s pokročilými zálohovacími strategiemi poskytuje mnohem robustnější ochranu před kybernetickými útoky.

„Nedůvěřuj nikomu, vždy ověřuj“ – toto heslo definuje přístup Zero Trust, který Palo Alto Networks důsledně implementuje do svých řešení. V praxi to znamená, že žádný uživatel, zařízení nebo aplikace nemá implicitní důvěru jen proto, že se nachází uvnitř firemní sítě.

Podívejme se na konkrétní přínosy tohoto modelu pro každodenní fungování firmy:

| TRADIČNÍ MODEL | ZERO TRUST MODEL |

| Důvěra založená na lokaci (jsi v naší síti = máš přístup). | Ověřování při každém přístupu (nezáleží, kde jsi, musíš se prokázat). |

| Hraniční ochrana (perimetr). | Ochrana každého zdroje zvlášť. |

| Základní autentizace. | Vícefaktorová autentizace a průběžné ověřování oprávnění. |

| Reaktivní detekce hrozeb. | Kontinuální monitoring chování a proaktivní detekce. |

Implementace Zero Trust architektury s využitím technologií a firewallů Palo Alto Networks přináší konkrétní a měřitelné výhody:

Proaktivní přístup založený na principech Zero Trust a implementovaný s pomocí technologií a firewallů Palo Alto Networks představuje cestu, jak se na tyto výzvy připravit a zajistit dlouhodobou bezpečnost firemních dat a infrastruktury. Kontaktujte nás a společně navrhneme bezpečnostní řešení, které bude přesně odpovídat vašim potřebám. Vaše data a digitální infrastruktura si zaslouží tu nejlepší ochranu, jakou moderní technologie nabízí.

Copyright © 2026 - Algotech a.s., all rights reserved

| Zpracování osobních údajů |

Všeobecné obchodní podmínky